Размеры охранных зон

Размеры охранных зон

- Воздушные линии электропередачи (ВЛ). Вдоль каждой ВЛ установлена охранная зона в виде части поверхности участка земли и воздушного пространства на высоту опор ВЛ), ограниченной вертикальными плоскостями, отстоящими по обе стороны линии электропередачи от крайних проводов при не отклоненном их положении на расстоянии:

- для ВЛ до 1000 В (1 кВ) — 2 м,

- для ВЛ от 1 кВ до 20 кВ — 10 м (5 м для изолированных проводов),

- для ВЛ 35 кВ — 15 м,

- для ВЛ 110 кВ — 20 м,

- для ВЛ 150, 220 кВ — 25 м,

- для ВЛ 330 кВ — 30 м.

- Кабельные подземные линии электропередачи (КЛ). Вдоль подземных КЛ установлена охранная зона в виде части поверхности участка земли, расположенного под ней участка недр на глубину прокладки электрического кабеля, ограниченной параллельными вертикальными плоскостями, отстоящими по обе стороны линии электропередачи от крайних кабелей на расстоянии 1 м.

- Кабельные подводные линии электропередачи. Вдоль подводных КЛ установлена охранная зона в виде водного пространства от водной поверхности до дна, ограниченного вертикальными плоскостями, отстоящими по обе стороны линии от крайних кабелей на расстоянии 100 м.

- Подстанции и распределительные устройства. Вокруг трансформаторных подстанций (ТП) и распределительных устройств (РУ) установлена охранная зона в виде части поверхности участка земли и воздушного пространства на высоту наивысшей точки подстанции, ограниченной вертикальными плоскостями, отстоящими от всех сторон ограждения или стены по всему периметру на расстоянии:

- для подстанций и распределительных устройств до 10кВ — 10 м,

- для подстанций с высшим напряжением 35 кВ — 15 м,

- для подстанций с высшим напряжением 110 кВ — 20 м,

- для подстанций с высшим напряжением 220 кВ — 25 м,

- для подстанций с высшим напряжением 330кВ — 30 м.

требования к знакам, расстояния, расположение

Охранная зона предназначена для обеспечения безопасности кабельной линии (КЛ). В этом районе запрещается строительство, снос, капитальный ремонт зданий, размещение складов и свалок, а также ограничивается проведение земельных работ и использование ударных механизмов. Расположение охранной зоны обозначается информационным указателем.

Охранная зона предназначена для обеспечения безопасности кабельной линии (КЛ). В этом районе запрещается строительство, снос, капитальный ремонт зданий, размещение складов и свалок, а также ограничивается проведение земельных работ и использование ударных механизмов. Расположение охранной зоны обозначается информационным указателем.

Требования к информационным знакам

- Материал. Основа для информационного знака изготавливается из металла, также допустимо применение пластика. Толщина изделия должна составлять 1 мм или более.

- Внешнее оформление. Рекомендуемые размеры информационного знака – 280 * 210 мм. Ширина каймы составляет 21 мм. Информационный знак содержит надпись «Охранная зона кабеля. Без представителя не копать». В нижней части указывается номер телефона организации, которой принадлежит линия. Также указываются расстояния до границ охранной зоны и их направления. Фон информационного знака должен быть белым, кайма, символы и надписи – черными.

- Место установки. Информационный знак должен быть расположен перпендикулярно оси кабельной линии, при повороте кабеля – на биссектрисе угла.

В незастроенных районах указатели устанавливаются на расстоянии 100 м друг от друга.

Также информационными знаками отмечаются местоположения соединительных муфт, повороты трассы, точки пересечения КЛ с подземными сооружениями, дорогами.

В пахотных районах информационные знаки должны быть установлены через каждые 500 м.

Указатели границ охранных зон подводных КЛ располагаются в точке выхода кабеля на берег.

Расположение охранных зон

- При подводных КЛ. Охранная зона в море ограничена линиями, стоящими от КЛ на 0,25 морской мили.

Если трасса кабеля пересекает канал, реку или озеро, это расстояние составляет 100 м. В охранную зону входит вся толща воды.

- При подземных КЛ. Охранная зона представляет собой участок поверхности и недр земли, ограниченный параллельными прямыми. Глубина соответствует местоположению линии. За пределами населенных пунктов расстояние от КЛ до границы охранной зоны должно составлять 2 м или более.

Для линий с напряжением менее 1000 В, расположенных в городской черте под тротуарами, длина этого участка в направлении зданий может быть равна 0,6 м, в направлении проезжей части – 1 м.

- При регенерационных и усилительных пунктах. Охранная зона ограниченна замкнутой линией, отстоящей от регенерационного пункта на 3 м или более. Минимальное расстояние до контура заземления должно составляет 2 м.

Понравилась статья? Поделиться с друзьями:

Размеры охранных зон

Размеры охранных зон

- Воздушные линии электропередачи (ВЛ). Вдоль каждой ВЛ установлена охранная зона в виде части поверхности участка земли и воздушного пространства на высоту опор ВЛ), ограниченной вертикальными плоскостями, отстоящими по обе стороны линии электропередачи от крайних проводов при не отклоненном их положении на расстоянии:

- для ВЛ до 1000 В (1 кВ) — 2 м,

- для ВЛ от 1 кВ до 20 кВ — 10 м (5 м для изолированных проводов),

- для ВЛ 35 кВ — 15 м,

- для ВЛ 110 кВ — 20 м,

- для ВЛ 150, 220 кВ — 25 м,

- для ВЛ 330 кВ — 30 м.

- Кабельные подземные линии электропередачи (КЛ). Вдоль подземных КЛ установлена охранная зона в виде части поверхности участка земли, расположенного под ней участка недр на глубину прокладки электрического кабеля, ограниченной параллельными вертикальными плоскостями, отстоящими по обе стороны линии электропередачи от крайних кабелей на расстоянии 1 м.

- Кабельные подводные линии электропередачи. Вдоль подводных КЛ установлена охранная зона в виде водного пространства от водной поверхности до дна, ограниченного вертикальными плоскостями, отстоящими по обе стороны линии от крайних кабелей на расстоянии 100 м.

- Подстанции и распределительные устройства. Вокруг трансформаторных подстанций (ТП) и распределительных устройств (РУ) установлена охранная зона в виде части поверхности участка земли и воздушного пространства на высоту наивысшей точки подстанции, ограниченной вертикальными плоскостями, отстоящими от всех сторон ограждения или стены по всему периметру на расстоянии:

- для подстанций и распределительных устройств до 10кВ — 10 м,

- для подстанций с высшим напряжением 35 кВ — 15 м,

- для подстанций с высшим напряжением 110 кВ — 20 м,

- для подстанций с высшим напряжением 220 кВ — 25 м,

- для подстанций с высшим напряжением 330кВ — 30 м.

Охранная зона лэп 10 кв сколько метров

Главная → Юридическая консультация → Охранные зоны → Охранные зоны линий электропередач и объектов электросетевого хозяйства. Размеры зон

Охранные зоны линий электропередач и объектов электросетевого хозяйства. Размеры зон

Использование территорий, находящихся в зоне ЛЭП, регулируется новыми Правилами установления охранных зон объектов электросетевого хозяйства и особых условий использования земельных участков, расположенных в границах таких зон (Постановление Правительства РФ № 160 от 24.02.2009 в редакции от 17.05.2016 г.)

Введение таких правил обусловлено вредным воздействием электромагнитного поля на здоровье человека.

Так, по информации Центра электромагнитной безопасности, в соответствии с результатами проведённых исследований, установлено, что у людей, проживающих вблизи линий электропередачи и трансформаторных подстанций, могут возникать изменения функционального состояния нервной, сердечно-сосудистой, нейрогорморальной и эндокринной систем, нарушаться обменные процессы, иммунитет и воспроизводительная функции.

Поэтому, чем дальше от источников электромагнитного поля находится строение, тем лучше.

В то же время существуют такие зоны, где строительство категорически запрещено.

Земельные участки, расположенные в охранных зонах ЛЭП, у их собственников, владельцев или пользователей не изымаются.

Они могут быть использованы ими с учётом ограничений (обременений), предусмотренных вышеуказанными Правилами.

Установление охранных зон не влечёт запрета на совершение сделок с земельными участками, расположенными в этих охранных зонах.

Ограничения (обременения) в обязательном порядке указываются в документах, удостоверяющих права собственников, владельцев или пользователей земельных участков (свидетельства, кадастровые паспорта).

Ограничения прав касаются возможности (точнее, невозможности) ведения капитального строительства объектов с длительным или постоянным пребыванием человека (домов, коттеджей, производственных и непроизводственных зданий и сооружений) в охранной зоне ЛЭП.

Для проведения необходимых уточнений при застройке участков с обременениями ЛЭП необходимо обратиться в электросетевую организацию.

Дальность распространения электромагнитного поля (и опасного магнитного поля) от ЛЭП напрямую зависит от её мощности.

Даже при беглом взгляде на висящие провода можно примерно установить класс напряжения ЛЭП.

Определяется это по числу проводов в связке, то есть не на опоре, а в фазе:

- 4 провода — для ЛЭП 750 кВ

- 3 провода — для ЛЭП 500 кВ

- 2 провода — для ЛЭП 330 кВ

- 1 провод — для ЛЭП ниже 330 кВ

Можно ориентировочно определить класс напряжения ЛЭП и по числу изоляторов в гирлянде:

- 10-15 шт. — для ЛЭП 220 кВ

- 1 шт. — для ЛЭП ниже 10 кВ

Исходя из мощности ЛЭП, для защиты населения от действия электромагнитного поля установлены санитарно-защитные зоны для линий электропередачи (санитарные правила СниП № 2971-84 — «Защита населения от воздействия электрического поля, создаваемого воздушными линиями электропередачи переменного тока промышленной частоты»).

Для воздушных высоковольтных линий электропередачи (ВЛ) устанавливаются санитарно-защитные зоны по обе стороны от проекции на землю крайних проводов.

Эти зоны определяют минимальные расстояния до ближайших жилых, производственных и непроизводственных зданий и сооружений:

- 2 м — для ВЛ ниже 1кВ

- 10 м — для ВЛ 1-20 кВ

- 30 м — для ВЛ 330 кВ, 400 кВ, 500 кВ

- 100 м — для ВЛ через водоёмы (реки, каналы, озёра и др.).

Дословно из Постановления Правительства РФ от 24 февраля 2009 г.

Охранные зоны линий электропередач и объектов электросетевого хозяйства. Размеры зон

№160 о порядоке установления охранных зон объектов электросетевого хозяйства и особых условий использования земельных участков, расположенных в границах таких зон:

1.Требования к границам установления охранных зон объектов электросетевого хозяйства

- проектный номинальный класс напряжения до 1 кВ — 2 м

для линий с самонесущими или изолированными проводами, проложенных по стенам зданий, конструкциям и т.д., охранная зона определяется в соответствии с установленными нормативными правовыми актами минимальными допустимыми расстояниями от таких линий.

- проектный номинальный класс напряжения 1-20 кВ — 10 м

(5 м — для линий с самонесущими или изолированными проводами, размещенных в границах населенных пунктов).

- проектный номинальный класс напряжения 35 кВ — 15 м.

- проектный номинальный класс напряжения 110 кВ — 20 м.

Охранные зоны для ВЛ-6 (10) кВ и ВЛЗ-6 (10 кВ):

- 10 м — воздушная линия, выполненная неизолированным проводником ВЛ-6 (10) кВ при любых условиях прохождения;

- 5 м — воздушная линия, выполненная изолированным проводником ВЛЗ-6 (10) кВ (только в границах населённого пункта).

2. Установление охранных зон

Охранные зоны устанавливаются для всех объектов электросетевого хозяйства, исходя из требований к границам установления охранных зон согласно приложению.

Границы охранной зоны в отношении отдельного объекта электросетевого хозяйства определяются организацией, которая владеет им на праве собственности или ином законном основании (далее — сетевая организация).

Сетевая организация обращается в федеральный орган исполнительной власти, осуществляющий технический контроль и надзор в электроэнергетике, с заявлением о согласовании границ охранной зоны в отношении отдельных объектов электросетевого хозяйства, которое должно быть рассмотрено в течение 15 дней с даты его поступления в соответствующий орган.

После согласования границ охранной зоны сетевая организация обращается в федеральный орган исполнительной власти, осуществляющий кадастровый учёт и ведение государственного кадастра недвижимости (орган кадастрового учета), с заявлением о внесении сведений о границах охранной зоны в документы государственного кадастрового учета недвижимого имущества, на основании которого указанный федеральный орган исполнительной власти принимает решение о внесении в документы государственного кадастрового учета недвижимого имущества сведений о границах охранной зоны.

Охранная зона считается установленной с даты внесения в документы государственного кадастрового учета сведений о ее границах.

Примечание

- Не допускается прохождение ЛЭП по территориям стадионов, учебных и детских учреждений.

- Допускается для ЛЭП (ВЛ) до 20 кВ принимать расстояние от крайних проводов до границ приусадебных земельных участков, индивидуальных домов и коллективных садовых участков не менее 20 м.

- Прохождение ЛЭП (ВЛ) над зданиями и сооружениями, как правило, не допускается.

- Допускается прохождение ЛЭП (ВЛ) над производственными зданиями и сооружениями промышленных предприятий I-II степени огнестойкости в соответствии со строительными нормами и правилами по пожарной безопасности зданий и сооружений с кровлей из негорючих материалов (для ВЛ 330-750 кВ только над производственными зданиями электрических подстанций.

3. В охранной зоне ЛЭП (ВЛ) запрещается

- Производить строительство, капитальный ремонт, снос любых зданий и сооружений.

- Осуществлять всякого рода горные, взрывные, мелиоративные работы, производить посадку деревьев, полив сельскохозяйственных культур.

- Размещать автозаправочные станции.

- Загромождать подъезды и подходы к опорам ВЛ.

- Устраивать свалки снега, мусора и грунта.

- Складировать корма, удобрения, солому, разводить огонь.

- Устраивать спортивные площадки, стадионы, остановки транспорта, проводить любые мероприятия, связанные с большим скоплением людей.

Проведение необходимых мероприятий в охранной зоне ЛЭП может выполняться только при получении письменного разрешения на производство работ от предприятия (организации), в ведении которых находятся эти сети.

Нарушение требований «Правил охраны электрических сетей напряжение свыше 1000 В», если оно вызвало перерыв в обеспечении электроэнергией, может повлечь административную ответственность:

- физические лица наказываются штрафом в размере от 5 до 10 минимальных размеров оплаты труда;

- юридические лица наказываются штрафом от 100 до 200 МРОТ.

Охранная зона ЛЭП

Рубрика: Статьи ‡

Линия электропередачи (ЛЭП) — один из компонентов электрической сети, система энергетического оборудования, предназначенная для передачи электроэнергии посредством электрического тока. Различают воздушные и кабельные линии электропередачи. В этой статье описаны основные требования к расстояниям от объектов строительства, деревьев, дорог до линий электропередач разных напряжений.

Линия электропередачи (ЛЭП) — один из компонентов электрической сети, система энергетического оборудования, предназначенная для передачи электроэнергии посредством электрического тока. Различают воздушные и кабельные линии электропередачи. В этой статье описаны основные требования к расстояниям от объектов строительства, деревьев, дорог до линий электропередач разных напряжений.

Охранная зона ЛЭП 10 кВ и выше

При проектировании линий электроснабжения, линий наружного электроосвещения необходимо знать охранные зоны ЛЭП различных напряжений.

В целях обеспечения сохранности и надежности работы электрических сетей, создания надлежащих условий их эксплуатации, а также предотвращения несчастных случаев от воздействия электрического тока Правилами охраны электрических сетей, утвержденных постановлением Кабинета Украины от 04.03.97. № 209, предусмотрено установление соответствующих охранных зон линий электропередачи (ЛЭП).

При этом пунктом 5 указанных Правил предусмотрено, что охранные зоны электрических сетей устанавливаются:

а) Вдоль воздушных ЛЭП в виде земельных участков и воздушного пространства, ограниченных вертикальными плоскостями, отстоящими по обе стороны линии от крайних проводов при условии неподвижного их положения на расстояние:

2 метров для линий напряжением до 1 кВ;

10 метров до 20 кВ;

15 метров 35 кВ;

20 метров 110 кВ;

25 метров 150, 220 кВ;

30 метров 330, 400, 500, + (-) 400 кВ;

40 метров 750 кВ.

б) По периметру трансформаторных подстанций, распределительных пунктов и устройств на расстоянии 3 метров от ограждения или сооружения;

в) Вдоль подземных кабельных ЛЭП в виде земельного участка, ограниченного вертикальными плоскостями, отстоящими по обе стороны линии от крайних кабелей на расстояние 1 метра;

г) Вдоль подземных кабельных ЛЭП до 1 кВ, проложенных в городах под тротуарами в виде земельного участка, ограниченного вертикальными плоскостями от крайних кабелей на расстояние 0,6 метра в направлении зданий и сооружений и на расстояние 1 метра в направлении проезжей части улицы;

д) Вдоль переходов воздушных ЛЭП через водоемы (реки, водохранилища и т.п.) в виде воздушного пространства над поверхностью водоема, ограниченного вертикальными плоскостями, отстоящими по обе стороны линии от крайних проводов при условии неподвижного их положения на расстояние, предусмотренную для установления охранных зон вдоль воздушных ЛЭП , проходящих по суше.

Кроме того, с целью предотвращения аварийной и пожарной ситуации вдоль воздушных ЛЭП и по периметру трансформаторных подстанций, распределительных пунктов и устройств, находящихся в лесных и других зеленых массивах, прокладываются просеки:

1. В насаженных низкорослых пород деревьев высотой до 4 метров шириной не менее расстояния между крайними проводами воздушной ЛЭП плюс 6 метров (по 3 метра с каждой стороны от крайних к ветвям деревьев провода). При этом при условии прохождения воздушных линий над территорией фруктовых садов с насаждениями высотой до 4 метров прокладки просек необязательно;

2. В насаждениях высотой более 4 метров шириной не менее расстояния между крайними проводами плюс расстояние, равное средней высоте существующих насаждений основного лесного массива с каждой стороны от крайнего провода воздушной ЛЭП. При этом отдельные деревья или группы деревьев, растущие на краю просеки, подлежащих вырубке, если их высота превышает расстояние по горизонтали от ветвей деревьев до проводов воздушной ЛЭП;

3. В городских и районных парках, скверах, лесопарках и т.п., которые имеют важное значение для защиты окружающей среды, лесах населенных пунктов, лесах зон округов санитарной охраны курортов обеспечивается такая ширина просек, чтобы расстояние от проводов при их наибольшего отклонения до ветвей деревьев по горизонтали была не менее:

2 метров для ЛЭП напряжением 20 кВ;

3 метров для ЛЭП напряжением 35-110 кВ;

4 метров для ЛЭП напряжением 150-220 кВ;

5 метров напряжением 330-500 кВ;

8 метров напряжением 750 кВ.

Необходимо отметить, что минимально допустимые расстояния от электрических сетей до зданий, сооружений, деревьев и других зеленых насаждений, а также от проводов до поверхности земли определены в отраслевых руководящих документов 34.20.505-2003 Руководящие указания по устройству воздушных линий электропередачи 10 (6) кВ .

Этим документом предусмотрено, что наименьшие значения расстояния от проводов до поверхности земли в населенной местности в нормальном режиме работы должны быть:

Участок, сооружения | Минимальное расстояние, м |

До поверхности земли | |

До производственных зданий и сооружений |

При прохождении воздушной линии вдоль улицы допускается расположение проводов над проезжей частью. В этом случае при пересечении воздушных линий с улицами, проездами и т.п. расстояния по вертикали от проводов до поверхности земли должны быть также не менее приведенных в таблице.

Расстояние по горизонтали от основания опоры воздушной линии до бортового камня проезжей части улицы (проезда) должно быть не менее 1,5 метра. При этом расстояние до тротуаров и пешеходных дорожек не нормируется.

Прохождения воздушной линии над зданиями и сооружениями запрещается. Исключением из этого правила являются лишь производственные здания и сооружения I и II степени огнестойкости в соответствии с правилами пожарной безопасности. В этом случае расстояние по вертикали от проводов до вышеуказанных зданий и сооружений в условиях наибольшей стрелы прогиба должна быть не менее приведенной в таблице. Дополнительным условием для этого является то, что металлические кровли, над которыми проходят воздушные линии, должны быть заземлены.

Расстояния по горизонтали от крайних проводов воздушной линии 10 кВ при наибольшем их отклонения должны быть такими:

1. До ближайших частей производственных, складских, административно-бытовых и общественных зданий и сооружений не менее 2 метров;

2. До деревьев, расположенных вдоль улиц, в парках и садах, а также тросов подвески дорожных знаков не менее 3 метров;

3. До границ земельных участков жилых и общественных зданий, в детских игровых площадок, площадок отдыха и занятий физкультурой, хозяйственных площадок или до ближайших выступающих частей жилых и общественных зданий при отсутствии земельных участков со стороны прохождения воздушной линии, а также к границам приусадебных земельных участков индивидуальных домов и коллективных садовых участков не менее расстояний для охранных зон воздушных линий, приведенные выше.

Прохождения воздушной линии по территориям стадионов и детских учреждений не допускается.

В стесненных условиях допускается принимать для воздушных линий до 6-10 кВ расстояние по горизонтали от крайних проводов при наибольшем их отклонении до границ приусадебных земельных участков, индивидуальных домов и коллективных садовых участков не менее 2 метров.

Оставить комментарий или два

Пожалуйста, зарегистрируйтесь для комментирования.

Что такое охранная зона ЛЭП?

CCNA Security v2.0 Практические окончательные ответы

- другие изолированные порты и порты сообщества

- только случайные порты *

- все остальные порты в том же сообществе

- только изолированные порты

PVLAN используются для обеспечения изоляции уровня 2 между портами в пределах одного широковещательного домена. Уровень изоляции может быть указан

с тремя типами портов PVLAN:

Случайные порты, которые могут перенаправлять трафик на все другие порты

Изолированные порты, которые могут перенаправлять трафик только на случайные порты

Порты сообщества, которые могут перенаправлять трафик на другие порты сообщества и беспорядочные порты

- согласование политики ISAKMP

- согласование политики IPsec SA *

- обнаружение интересного трафика

- аутентификация пиров

Установление туннеля IPsec включает пять этапов:

обнаружение интересующего трафика, определенного ACL

IKE Phase 1, в котором одноранговые узлы согласовывают политику ISAKMP SA

IKE Phase 2, в котором одноранговые узлы согласовывают политику IPsec SA

Создание туннеля IPsec

Завершение туннель IPsec

- HIPS защищает критически важные системные ресурсы и контролирует процессы операционной системы.*

- HIPS развертывает датчики на точках входа в сеть и защищает критически важные сегменты сети.

- HIPS обеспечивает быстрый анализ событий посредством подробного ведения журнала.

- HIPS контролирует сетевые процессы и защищает важные файлы.

Сетевые датчики IDS (NIDS) обычно развертываются в автономном режиме. Они не защищают отдельных хостов. IPS на основе хоста (HIPS) — это программное обеспечение, устанавливаемое на одном хосте для отслеживания и анализа подозрительной активности. Он может контролировать и защищать операционную систему и критические системные процессы, характерные для этого хоста.HIPS можно рассматривать как комбинацию антивирусного программного обеспечения, программного обеспечения для защиты от вредоносных программ и межсетевого экрана.

- порт безопасности

- EtherChannel

- NAT

- уровень безопасности *

На вкладке «Настройка устройства» интерфейсы уровня 3 ASA можно создавать, редактировать или удалять. Имя, уровень безопасности и IP-адрес — это некоторые из параметров, которые можно настроить на интерфейсе.На этой вкладке нет NAT, безопасности порта или конфигурации EtherChannel.

- Открытый ключ получателя.

- Открытый ключ отправителя. *

- Закрытый ключ получателя.

- Закрытый ключ отправителя.

Асимметричные алгоритмы используют два ключа.если открытый ключ шифрует данные, соответствующий закрытый ключ расшифровывает данные. Обратное тоже верно. Если закрытый ключ шифрует данные, соответствующий открытый ключ расшифровывает данные.

- физическая охрана *

- флэш-безопасность

- безопасность удаленного доступа

- безопасность операционной системы *

- изоляция зоны

- закалка фрезера *

Необходимо поддерживать три области безопасности маршрутизатора:

1) физическая безопасность

2) усиление защиты маршрутизатора

3) безопасность операционной системы

- , чтобы доказать, что пользователи являются тем, кем они себя называют

- , чтобы определить, какие операции может выполнять пользователь

- , чтобы определить, к каким ресурсам пользователь может получить доступ

- для сбора и отчетности об использовании данных *

Бухгалтерский учет AAA собирает и сообщает данные об использовании.Эти данные могут использоваться для таких целей, как аудит или выставление счетов. Аутентификация AAA — это процесс подтверждения того, что пользователи являются тем, кем они себя называют. Авторизация AAA — это то, что пользователи могут и не могут делать в сети после аутентификации.

Протокол безопасного копирования

(SCP) используется для безопасного копирования образов IOS и файлов конфигурации на сервер SCP.Для этого SCP будет использовать SSH-соединения от пользователей, аутентифицированных через AAA.

- Действие прохода работает только в одном направлении.

- Сервисные политики применяются в режиме настройки интерфейса.

- Интерфейс маршрутизатора может принадлежать нескольким зонам.

- Интерфейсы управления маршрутизатором необходимо вручную назначить собственной зоне.

- Открытый и закрытый ключи могут использоваться как взаимозаменяемые.

- Если для шифрования данных используется открытый ключ, для дешифрования данных должен использоваться открытый ключ.

- Если для шифрования данных используется закрытый ключ, для расшифровки данных должен использоваться открытый ключ. *

- Если для шифрования данных используется открытый ключ, для дешифрования данных должен использоваться закрытый ключ.*

- Если для шифрования данных используется закрытый ключ, необходимо использовать закрытый ключ для дешифрования данных.

Асимметричные алгоритмы используют два ключа: открытый ключ и закрытый ключ. Оба ключа поддерживают процесс шифрования, но для расшифровки требуется дополнительный согласованный ключ. Если открытый ключ шифрует данные, соответствующий закрытый ключ расшифровывает данные. Обратное тоже верно. Если закрытый ключ шифрует данные, соответствующий открытый ключ расшифровывает данные.

- Весь трафик, полученный в VLAN 10 или переданный из VLAN 20, перенаправляется в FastEthernet 0/1. *

- Собственный трафик VLAN, передаваемый из VLAN 10 или принимаемый в VLAN 20, перенаправляется в FastEthernet 0/1.

- Весь трафик, передаваемый из VLAN 10 или принимаемый в VLAN 20, перенаправляется в FastEthernet 0/1.

- Собственный трафик VLAN, полученный в VLAN 10 или переданный из VLAN 20, перенаправляется в FastEthernet 0/1.

Команда show monitor session используется для проверки того, как настроен SPAN (какие порты задействованы в зеркалировании трафика).

- Настройте набор алгоритмов шифрования и хеширования, которые будут использоваться для преобразования данных, отправляемых через туннель IPsec.

- Свяжите набор преобразований с остальной частью политики IPsec в криптокарте.

- Настройте время жизни туннеля IPsec.

- Настройте ACL для определения интересного трафика. *

Хотя политика ISAKMP для туннеля фазы 1 IKE настроена, туннель еще не существует, что подтверждается командой show crypto isakmp sa. Прежде чем можно будет начать согласование фазы 1 IKE, необходимо обнаружить интересный трафик. Чтобы определить интересный трафик, каждый маршрутизатор должен быть настроен с ACL, чтобы разрешить трафик из локальной сети в удаленную.

- только порты, выбранные в качестве назначенных портов

- только порты, подключенные к соседнему коммутатору

- все магистральные порты, которые не являются корневыми портами

- все порты конечных пользователей *

PortFast немедленно переведет интерфейс, настроенный как порт доступа или магистральный порт, в состояние пересылки из состояния блокировки, минуя состояния прослушивания и обучения.При настройке на магистральном канале немедленный переход в состояние пересылки может привести к образованию петель уровня 2.

- аутентифицирует одноранговые узлы IPsec

- гарантирует целостность сообщения *

- защищает ключи IPsec во время согласования сеанса

- создает безопасный канал для согласования ключей

Структура IPsec использует различные протоколы и алгоритмы для обеспечения конфиденциальности данных, целостности данных, аутентификации и безопасного обмена ключами.Код аутентификации хэшированного сообщения (HMAC) — это алгоритм целостности данных, который использует хеш-значение, чтобы гарантировать целостность сообщения.

- использует TCP-порт 49

- — это открытый стандартный протокол AAA IETF *

- использует порты UDP для аутентификации и учета *

- широко используется в реализациях VOIP и 802.1X *

- разделяет процессы аутентификации и авторизации

- шифрует все тело пакета

RADIUS — это протокол AAA с открытым стандартом, использующий порт UDP 1645 или 1812 для аутентификации и порт UDP 1646 или 1813 для учета.Он объединяет аутентификацию и авторизацию в один процесс; таким образом, пароль зашифрован для передачи, а остальная часть пакета будет отправлена в виде обычного текста. RADIUS предлагает ускоренное обслуживание и более полный учет, необходимый поставщикам удаленного доступа, но обеспечивает меньшую безопасность и меньший потенциал для настройки, чем TACACS +.

- AES *

- RSA

- MD5

- Диффи-Хеллман

- SHA

Структура IPsec использует различные протоколы и алгоритмы для обеспечения конфиденциальности данных, целостности данных, аутентификации и безопасного обмена ключами.Два популярных алгоритма, которые используются для предотвращения перехвата и изменения данных (целостности данных), — это MD5 и SHA. AES — это протокол шифрования, обеспечивающий конфиденциальность данных. DH (Diffie-Hellman) — это алгоритм, который используется для обмена ключами. RSA — это алгоритм, который используется для аутентификации.

- Создайте действительную локальную базу данных имен пользователей и паролей. *

- Сгенерировать асимметричные ключи RSA. *

- Установите уровни привилегий пользователя.

- Настройте доступ через интерфейс командной строки на основе ролей.

- Настройте правильное IP-имя домена. *

- Вручную включить SSH после создания ключей RSA.

SSH автоматически включается после создания ключей RSA. Установка уровней привилегий пользователей и настройка доступа через интерфейс командной строки на основе ролей являются хорошими методами обеспечения безопасности, но не являются обязательными для реализации SSH.

- UDP-порт 1645

- шифрование только пароля пользователя

- шифрование для всех сообщений *

- TCP-порт 40

- единый процесс аутентификации и авторизации

- отдельные процессы для аутентификации и авторизации *

Аутентификация TACACS + включает следующие атрибуты:

Разделяет процессы аутентификации и авторизации

Шифрует все коммуникации, а не только пароли

Использует TCP-порт 49

- Трансляция сетевых адресов

- качество обслуживания

- виртуальных локальных сетей *

- списки контроля доступа

Для ASA 5505 в обычных развертываниях используется определенная VLAN с более высоким уровнем безопасности для внутренней сети и отдельная VLAN с более низким уровнем безопасности для внешней сети.

- IDS блокирует вредоносный трафик, а IPS проверяет, что нарушающий трафик был заблокирован.

- IPS будет отправлять предупреждающие сообщения, когда IDS отправляет трафик, помеченный как вредоносный.

- IPS блокирует весь трафик, который IDS не помечает как законный.

- IDS будет отправлять предупреждающие сообщения о трафике «серой зоны», в то время как IPS будет блокировать вредоносный трафик.*

Датчики IDS обычно развертываются в автономном режиме. Хотя они не останавливают инициированные пакеты немедленно, они не влияют на производительность сети и, следовательно, могут быть настроены для определения более широкого диапазона действий. Датчики IPS могут быть настроены для выполнения отбрасывания пакетов, чтобы остановить запускающий пакет. Однако, поскольку они развернуты в оперативном режиме, проверка потока интенсивного трафика может отрицательно сказаться на производительности сети. Технологии IDS и IPS могут дополнять друг друга.Например, IDS может быть реализована для проверки работы IPS, поскольку IDS может быть настроен для более глубокой проверки пакетов в автономном режиме. Это позволяет IPS сосредоточиться на меньшем количестве, но более критичных шаблонах трафика.

- Легальные клиенты не могут арендовать IP-адреса. *

- Захватываются IP-адреса, назначенные законным клиентам.

- Злоумышленник предоставляет клиентам неверную информацию о DNS и шлюзе по умолчанию.

- Клиенты получают назначения IP-адресов от несанкционированного DHCP-сервера.

Атаки голодания DCHP запускаются злоумышленником с намерением создать DoS для клиентов DHCP. Для достижения этой цели злоумышленник использует инструмент, который отправляет множество сообщений DHCPDISCOVER, чтобы арендовать весь пул доступных IP-адресов, тем самым блокируя их для законных хостов.

- Наличие USB

- доступной памяти *

- количество интерфейсов

- Частота процессора

Количество подписей и механизмов, которые могут быть адекватно поддержаны, зависит от объема доступной памяти.

- SHA

- MD5

- симметричных алгоритмов шифрования

- цифровые подписи *

И HMAC, и цифровые подписи используются для гарантии подлинности сообщений. MD5 и SHA считаются устаревшими алгоритмами, которых следует избегать, поскольку они имеют недостатки безопасности. Алгоритмы шифрования обеспечивают конфиденциальность данных, а не аутентификацию.

- , отключив согласование DTP на нерабочих портах

- путем реализации безопасности порта

- приложением команды ip verify source к ненадежным портам

- путем реализации отслеживания DHCP на доверенных портах *

Одной из процедур для предотвращения атаки с перескоком VLAN является отключение согласования DTP (автоматического транкинга) на непереключаемых портах.Атаки с подменой DHCP можно смягчить, используя отслеживание DHCP на доверенных портах. Команда настройки интерфейса источника ip verify используется для включения IP Source Guard на ненадежных портах для защиты от подделки MAC- и IP-адресов.

- единый процесс аутентификации и авторизации *

- скрытых паролей при передаче *

- шифрование только данных

- шифрование для всех сообщений

- отдельные процессы для аутентификации и авторизации

Аутентификация RADIUS поддерживает следующие функции:

Аутентификация и авторизация RADIUS как один процесс

Шифрует только пароль

Использует UDP

Поддерживает технологии удаленного доступа, 802.1X и протокол инициации сеанса (SIP)

* 1 марта 00:07: 18.783:% SYS-5-CONFIG_I: Настроено с консоли vty0 (172.16.45.1)

Что можно определить из сообщения системного журнала?

- Сообщение является обычным уведомлением и не подлежит просмотру.

- Сообщение информирует администратора о том, что пользователь с IP-адресом 172.16.45.1 настроил это устройство удаленно. *

- Это сообщение уведомления Log_Alert.

- В описании сообщения показано, что доступ к строке консоли был осуществлен локально.

Показанное сообщение имеет уровень 5 Log_Notice и показывает, что пользователь с IP-адресом 172.16.45.1 настроил это устройство удаленно.

По умолчанию Cisco ASA поставляется с двумя предварительно настроенными интерфейсами: интерфейс VLAN 1 для внутренней сети с уровнем безопасности 100 и VLAN 2 для внешней сети с уровнем безопасности 0.

- определение

- триггер

- подпись *

- файл событий

Сигнатура — это набор правил, которые IDS и IPS используют для обнаружения типичных действий вторжения, таких как DoS-атаки. Эти сигнатуры однозначно идентифицируют конкретных червей, вирусы, аномалии протокола и вредоносный трафик.

- Двойная маркировка VLAN *

- DHCP голодание

- Подмена DHCP

- Спуфинг DTP

Подмена сообщений DTP переводит коммутатор в транкинговый режим как часть атаки с перескоком VLAN, но двойная маркировка VLAN работает, даже если транковые порты отключены.Изменение собственной VLAN со значения по умолчанию на неиспользуемую VLAN снижает вероятность этого типа атаки. Спуфинг DHCP и нехватка DHCP используют уязвимости при обмене сообщениями DHCP.

- Это безопасный веб-сервер, специально разработанный для облачных вычислений.

- Это облачная служба безопасности для сканирования трафика на предмет вредоносных программ и применения политик. *

- Это передовой брандмауэр для защиты веб-серверов от угроз безопасности.

- Это устройство безопасности, которое обеспечивает комплексное решение для защиты и контроля веб-трафика.

Cisco Cloud Web Security (CWS) — это облачная служба безопасности, которая использует веб-прокси в облачной среде Cisco для сканирования трафика на наличие вредоносных программ и применения политик. Это не брандмауэр или веб-сервер. Cisco Web Security Appliance (WSA) объединяет несколько решений безопасности, чтобы предоставить комплексное решение на единой платформе для решения проблем защиты и управления веб-трафиком.

- ЦО работает слишком быстро, чтобы обеспечить высокий уровень безопасности.

- Большая часть трафика данных шифруется с использованием асимметричных алгоритмов.

- Большие числа, используемые DH, делают его слишком медленным для массовой передачи данных. *

- DH требует общего ключа, которым легко обмениваются отправитель и получатель.

Diffie-Hellman (DH) — это асимметричный математический алгоритм, который слишком медленный для шифрования больших объемов данных.Большая длина ключа и сложность DH делают его идеальным для генерации ключей, используемых симметричными алгоритмами. Симметричные алгоритмы обычно шифруют данные, тогда как DH создает ключи, которые они используют.

- отчетность и анализ событий безопасности в реальном времени *

- оценка конфигураций безопасности системы

- карта сетевых систем и услуг

- обнаружение открытых портов TCP и UDP

SIEM, которая представляет собой комбинацию продуктов управления информацией безопасности и управления событиями безопасности, используется для криминалистического анализа и предоставляет отчеты о событиях безопасности в режиме реального времени.

- тип интерфейса

- IP-адрес и маска *

- протокол верхнего уровня

- MAC-адрес источника и назначения

Существует два типа объектов, которые можно настроить на Cisco ASA 5505: сетевые объекты и служебные объекты. Сетевые объекты можно настроить с помощью IP-адреса и маски. Сервисные объекты могут быть настроены с использованием протокола или диапазонов портов.

- отладка бухгалтерского учета aaa

- отладка авторизации aaa

- отладка аутентификации aaa *

- отладка протокола aaa

В выходных данных команды debug aaa authenticationcommand, чтобы быстро определить, какой список методов используется, найдите сообщения о состоянии GETUSER и GETPASS.

- Производственный трафик разделяет сеть с трафиком управления.

- могут иметь прямые консольные подключения к пользовательским устройствам, требующим управления.

- Управление OOB требует создания сетей VPN.

- Все устройства кажутся подключенными к одной сети управления. *

Терминальные серверы

Управление OOB обеспечивает выделенную сеть управления без производственного трафика.Устройства в этой сети, такие как серверы терминалов, имеют прямой доступ к консоли для управления. Поскольку внутриполосное управление осуществляется через производственную сеть, могут потребоваться безопасные туннели или VPN. Сбои в производственной сети могут не передаваться администратору сети OOB, потому что сеть управления OOB не может быть затронута

- Обычный пользовательский пакет проходит, а сигнал тревоги не генерируется.

- Обычный пользовательский пакет проходит, и генерируется аварийный сигнал.

- Атакующий пакет проходит, и генерируется сигнал тревоги.

- Атакующий пакет проходит, а тревога не генерируется. *

Четыре типа сигналов тревоги IDS / IPS:

Ложный положительный результат — нормальный пользовательский пакет проходит, и генерируется сигнал тревоги.

Ложно-отрицательный — пакет атаки проходит, а сигнал тревоги не генерируется.

True Positive — пакет атаки проходит и генерируется сигнал тревоги.

True Negative — нормальный пользовательский пакет проходит, а сигнал тревоги не генерируется.

- гибкий

- именованный стандарт

- расширенный *

- пронумерованный стандартный

Есть два типа списков ACL: стандартные и расширенные. Оба типа могут быть названы или пронумерованы, но расширенные списки ACL обеспечивают большую гибкость.

- обзорный документ

- процедурный документ *

- руководящий документ

- стандартный документ

Из трех типов документов политики безопасности (стандарты, руководства и процедуры) именно процедурный документ включает такие детали, как пошаговые инструкции и графики.

- Трафик, исходящий из внутренней сети, идущий в сеть DMZ, не разрешен.

- Трафик из внешней сети, идущий в сеть DMZ, разрешается выборочно. *

- Трафик из сети DMZ во внутреннюю сеть разрешен.

- Трафик, исходящий из внутренней сети, идущий в сеть DMZ, разрешается выборочно.

Характеристики зоны DMZ следующие:

Разрешен трафик, исходящий из внутренней сети в сеть DMZ.

Трафик, исходящий из внешней сети, идущий в сеть DMZ, разрешается выборочно.

Трафик из сети DMZ во внутреннюю сеть запрещен.

- Пусковая установка ASDM

- AnyConnect SSL VPN *

- межсайтовый VPN

- Java Web Start VPN

ASDM Launcher — это опция, используемая для запуска Cisco ASDM как локального приложения, а не через браузер.Другой вариант — запустить ASDM как приложение Java Web Start через браузер. Вариант VPN типа «сеть-сеть» используется для подключения ASA к удаленному маршрутизатору ASA или ISR. Cisco AnyConnect SSL VPN предоставляет удаленным пользователям безопасный доступ к корпоративным сетям.

- безопасный доступ SSH

- Проверка межсетевого экрана Cisco IOS *

- Cisco Express Forwarding (CEF) *

- фильтрация трафика с помощью ACL *

- безопасный пароль и функции входа в систему

- юридическое уведомление с использованием баннера

Cisco Express Forwarding, фильтрация трафика с использованием списков контроля доступа и проверка межсетевого экрана Cisco IOS — это услуги и функции плоскости пересылки.Безопасный SSH, безопасный пароль и функции входа в систему, а также юридическое уведомление с использованием баннера — это услуги и функции плоскости управления.

- Контроль уровня управления *

- IP Source Guard

- безопасность порта

- списки контроля доступа

Control Plane Policing предоставляет администратору метод управления объемом трафика, обрабатываемого процессором маршрутизации.Эта мера безопасности предотвращает перегрузку процессора маршрутов ненужным трафиком. IP Source Guard и списки управления доступом используются для защиты плоскости данных сетевых устройств.

- Обнаружение открытых портов UDP и TCP *

- снятие отпечатков пальцев операционной системы *

- восстановление пароля

- Анализ событий безопасности и отчетность

- оценка поддержки протокола уровня 3 на хостах *

- разработка подписей IDS

Nmap — это общедоступный сетевой сканер низкого уровня, который может выполнять сканирование портов, определять открытые порты TCP и UDP, а также выполнять идентификацию системы.Его также можно использовать для идентификации протоколов уровня 3, работающих в системе. Zenmap — это версия Nmap с графическим интерфейсом.

- другой ASA *

- Коммутатор Frame Relay

- переключатель многослойный

- Коммутатор DSL

- Маршрутизатор ISR *

ASDM поддерживает создание VPN типа «сеть-сеть» ASA между двумя ASA или между ASA и маршрутизатором ISR.

- шпилька *

- GRE

- раздельное туннелирование

- MPL

- сценарий kiddies

- хактивистов *

- хакеров, спонсируемых государством

- брокеров уязвимости *

- киберпреступники

Серые хакеры могут совершать неэтичные или незаконные действия, но не для личной выгоды или причинения вреда. Хактивисты используют свои взломы как форму политического или социального протеста, а брокеры уязвимостей взламывают, чтобы выявить слабые места и сообщить о них поставщикам. В зависимости от точки зрения, спонсируемые государством хакеры являются операторами в белой или черной шляпе.Детишки сценариев создают сценарии взлома, чтобы вызвать повреждение или сбой. Киберпреступники используют взлом для получения финансовой выгоды незаконным путем.

- антиспуфинг

- аутентификация протокола маршрутизации

- управление доступом на основе ролей *

- списки контроля доступа

В процессах плоскости управления обычно используются такие протоколы, как Telnet и SSH.Контроль доступа на основе ролей гарантирует, что только авторизованные пользователи имеют права на управление. ACL выполняют функции фильтрации пакетов и антиспуфинга в плоскости данных для защиты пакетов, генерируемых пользователями. Аутентификация протокола маршрутизации на плоскости управления гарантирует, что маршрутизатор не принимает ложные обновления маршрутизации от соседних маршрутизаторов.

- Тестирование сетевой безопасности специально разработано для оценки административных задач, связанных с доступом к серверу и рабочей станции.

- Проверка сетевой безопасности проста, потому что для оценки нового предложения требуется всего один тест.

- Тестирование сетевой безопасности наиболее эффективно при развертывании новых предложений по безопасности.

- Тестирование сетевой безопасности проактивно оценивает эффективность предложения до того, как возникнет реальная угроза. *

Тестирование сетевой безопасности позволяет оценить эффективность решения по обеспечению безопасности операций, не дожидаясь появления реальной угрозы.Однако такое тестирование следует проводить периодически, а не один раз. Эффективно оценивать множество различных задач, когда это выполняется как на этапе реализации, так и на этапе эксплуатации.

- резервных ISP-соединения *

- прозрачный режим

- режим маршрутизации

- проверка пакетов с отслеживанием состояния

- Виртуальные частные сети ASA типа «сеть-сеть» создают безопасное подключение одного пользователя к локальной сети.

- Протокол IPsec защищает данные, передаваемые через туннель типа «сеть-сеть». *

- Виртуальные частные сети ASA типа «сеть-сеть» могут быть установлены только между устройствами ASA.

- Первый пакет эхо-запроса, отправленный для проверки установления туннеля, всегда успешен.

VPN типа «сеть-сеть» ASA создает безопасное соединение LAN-LAN. VPN можно установить с другим маршрутизатором ASA или ISR. Пинги могут быть отправлены для проверки туннеля, установленного между устройствами.Первый пакет эхо-запроса, отправленный на удаленный хост, терпит неудачу, но затем остальные проходят успешно, поскольку устройства должны согласовать параметры туннеля.

- Защищенные файлы можно просмотреть в выходных данных команды CLI.

- Можно получить доступ к нескольким файлам первичной загрузки.

- Эту функцию можно отключить только через сеанс консоли. *

- Образы на сервере TFTP могут быть защищены.

Функция устойчивости образа Cisco IOS создает копию образа IOS и рабочей конфигурации (основной загрузочный набор) и сохраняет их локально в скрытом файле. После включения функции ее можно отключить только через сеанс консоли. Образы, загружаемые из удаленного места, например с TFTP-сервера, не могут быть защищены. Файловая система Cisco IOS предотвращает отображение защищенных файлов в выходных данных команды.

- Аутентификация должна быть специально установлена для всех линий, иначе доступ будет запрещен и аутентификация не будет выполнена.

- Аутентификация автоматически включается для линий VTY с использованием пароля включения.

- Для аутентификации осуществляется доступ к локальной базе данных имен пользователей и паролей.

- Аутентификация автоматически применяется к линиям con 0, aux и vty. *

Ключевое слово по умолчанию применяет аутентификацию AAA ко всем линиям консоли, aux и vty. Аутентификация AAA может быть настроена для использования сервера AAA или локальных имен пользователей / паролей для аутентификации пользователей.

- РАДИУС *

- SSH

- HTTPS

- CHAP

- NTP

- TACACS + *

Используя TACACS + или RADIUS, AAA может аутентифицировать пользователей из базы данных имен пользователей и паролей, хранящейся централизованно на сервере, таком как сервер Cisco ACS.

- LLDP

- обратный ARP

- прокси ARP *

- CDP

Прокси-ARP — это метод, используемый на устройстве в сети для ответа на запросы ARP для устройства в другой сети.Эта служба должна быть отключена на маршрутизаторе и должен быть настроен правильный адрес шлюза по умолчанию (вручную или с помощью DHCP) для нормального процесса удаленного доступа к сети. CDP и LLDP — это протоколы обнаружения устройств. Обратный ARP используется для разрешения IP-адресов.

- Управление ключами с асимметричными алгоритмами сложнее, чем с симметричными.

- Используются ключи очень большой длины.*

- И отправитель, и получатель знают ключ до обмена данными.

- Асимметричные алгоритмы легче ускорить на оборудовании.

Асимметричные алгоритмы не требуют предварительного ключа, что упрощает управление ключами. Более длинные ключи, которые используются асимметричными алгоритмами, приводят к более медленному выполнению на устройствах.

- Только пользователь root может добавлять или удалять команды.

- Уровни привилегий должны быть установлены для разрешения управления доступом к определенным интерфейсам, портам или слотам устройства.

- Назначение команде нескольких ключевых слов позволяет получить доступ ко всем командам, использующим эти ключевые слова. *

- Команды более низкого уровня всегда выполняются на более высоком уровне. *

- AAA должен быть включен.

Уровни привилегий могут не обеспечивать желаемой гибкости и специфичности, потому что более высокие уровни всегда наследуют команды от более низких уровней, а команды с несколькими ключевыми словами предоставляют пользователю доступ ко всем командам, доступным для каждого ключевого слова.Уровни привилегий не могут указывать контроль доступа к интерфейсам, портам или слотам. AAA не требуется для установки уровней привилегий, но требуется для создания представлений на основе ролей. Роль пользователя root не существует в уровнях привилегий.

.

Пошаговое руководство и видео — блог Reolink

застрял в , как проложить провода камеры безопасности или кабели снаружи или в вашем доме? Здесь вы получите пошаговое руководство, которое покажет вам, как установить проводку наружной и внутренней камеры видеонаблюдения.

Даже если вы впервые подключаете кабели для камеры видеонаблюдения, вы можете проложить проводку для камеры видеонаблюдения через чердаки / стены, для передней / задней двери, приемной, переднего / заднего двора, цеха, спальни, гаража, склада, подвала , парковка, ферма, подъезд, даже наверху и т. д.быстро и легко.

Большой совет : Если вы выберете камеры видеонаблюдения с батарейным питанием, вы можете просто разместить их на улице или в помещении, не беспокоясь о проводке и кабелях.

ПОДОЖДИТЕ! Ознакомьтесь со специальными предложениями перед отъездом:

Прямо сейчас вы можете получить ЭКСКЛЮЗИВНЫЕ И БОЛЬШИЕ скидки на широкий спектр камер и систем видеонаблюдения Reolink, беспроводных и подключенных к сети, внутри и снаружи помещений.

Полезное руководство по прокладке проводов камеры видеонаблюдения

Основные вещи, необходимые для подключения камер видеонаблюдения

Когда вы собираетесь проложить провода камеры видеонаблюдения снаружи или внутри, вы должны подготовить следующие необходимые предметы.

Для камер безопасности PoE :

- Провода камеры безопасности Cat 5/6

- Сверло

- Рыболовная лента

- Инжекторы PoE

Для беспроводных камер видеонаблюдения (без аккумулятора) :

- Электропровода

- Сверло

- Рыболовная лента

- Удлинитель провода камеры видеонаблюдения

Для аналоговых камер видеонаблюдения :

- Разъемы BNC RG-59

- Инструмент для обжима RG-59

- Инструмент для снятия изоляции RG-59

- RG-59 / syv-75-5 коаксиальные провода

- Ствол BNC

- Кусачки

- Стандартный инструмент для обжима проволоки

- Изолента

Перед тем, как проложить кабели, вы можете взглянуть на схему проводов камеры наблюдения ниже.

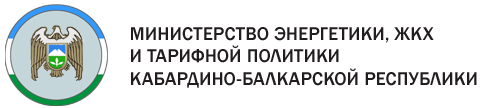

Схема подключения IP-камеры безопасности WiFi и PoE

Примечание : Некоторые подробные инструменты здесь не упоминаются. Здесь вы можете увидеть лучшие инструменты для сверления отверстий. Если вам нужно проложить подземные провода для камер видеонаблюдения, чтобы контролировать ваш сад, подъездную дорожку и т. Д., Необходимы трубы из ПВХ / металла.

Часть 1. Как проложить провода камеры видеонаблюдения в доме: с подробными инструкциями и видео по настройке

Прокладка проводов камеры видеонаблюдения внутри вашего дома, например на чердаке, потолке, сайдинге и т. Д.намного проще, чем внешняя работа.

Вы можете следовать этому руководству по установке проводов камеры видеонаблюдения, чтобы скрыть или проложить провода в вашем доме.

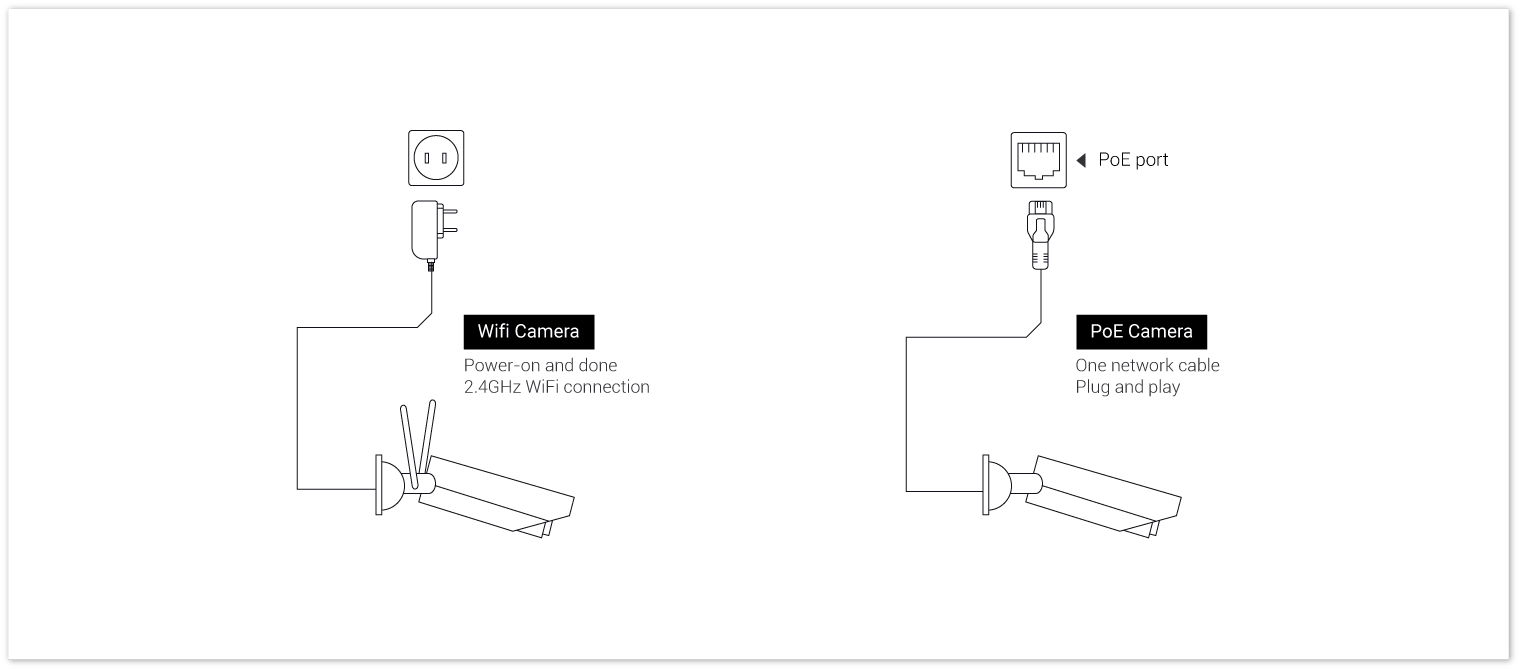

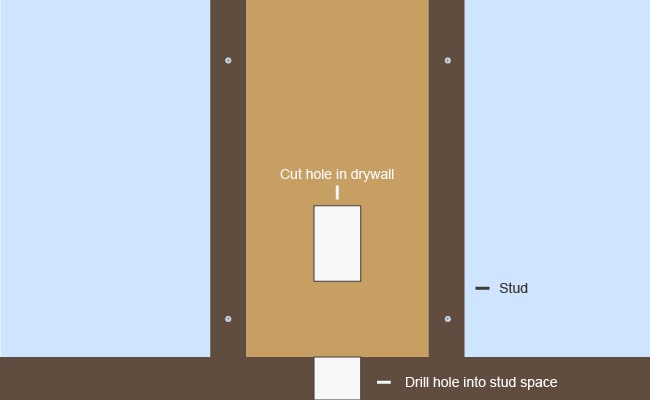

Шаг 1. Прежде чем прокладывать кабели для камер видеонаблюдения, спроектируйте центральный узел наблюдения. Место, где вы размещаете свой NVR / DVR — центральный узел наблюдения — в вашем доме, определяет маршрут проводки. Разумное размещение вашего NVR / DVR в вашем доме может помочь вам избавиться от грязной проводки.

Место должно быть легкодоступным, чтобы вы могли удобно подключить камеру наблюдения из любой точки вашего дома.Чердаки и ваш интернет-роутер — идеальные места для NVR / DVR.

Примечание : Здесь вы можете получить полезные советы по размещению ваших камер (систем) безопасности.

Шаг 2 . Отключайте питание при прокладывании проводов камеры видеонаблюдения, чтобы защитить вашу личную безопасность и избежать повреждения устройств.

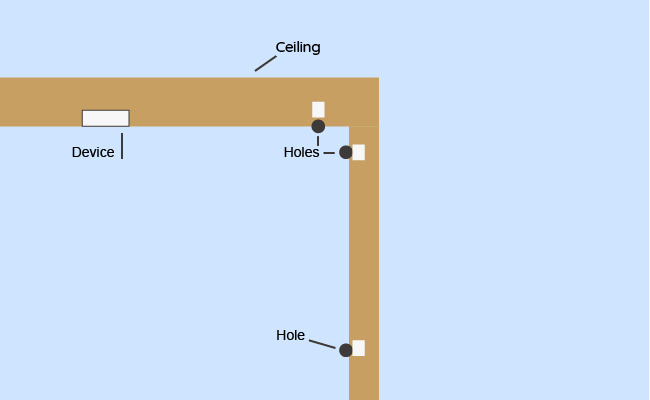

Шаг 3 . Просверлите отверстие в том месте, где будет розетка (для беспроводной камеры безопасности и аналоговой камеры безопасности), и используйте выпрямленную металлическую вешалку для одежды, чтобы нащупать внутри стены любые непредвиденные препятствия.

Сверление, несомненно, является одним из лучших и самых простых способов прокладки проводов камер видеонаблюдения через стены, потолок, виниловый сайдинг и т. Д.

Если вы проложите кабель Ethernet Cat 5/6 от камеры видеонаблюдения, вы можете просто просверлить отверстие, чтобы проложить кабель Ethernet от камеры до домашнего маршрутизатора или сетевого видеорегистратора. Если расстояние между вашей камерой и маршрутизатором / сетевым видеорегистратором слишком большое, вы можете добавить инжектор PoE.

Шаг 4 . Зазор / отверстие должно быть больше, чем максимальное количество проводов, которое вы ожидаете когда-либо проложить.Оставьте внутри несколько футов дополнительных проводов для оконечной нагрузки и будущей реорганизации, если это необходимо. Маркировка концов кабелей поможет вам понять, какая камера видеонаблюдения работает с каким кабелем.

Шаг 5 . Перейдите туда, где вы хотите установить камеры видеонаблюдения, например на чердак, под потолок, в подвал или в подвал, и просверлите отверстие в верхней или нижней стеновой плите в той же полости.

Шаг 6 . Прикрепите провода с помощью рыболовной ленты, чтобы выловить провода камеры наблюдения.

Шаг 7 . Протяните провода или кабели камеры видеонаблюдения к месту назначения (вам может понадобиться напарник, который проведет за вас провода). Не забудьте использовать защитный кожух или кабелепровод камеры видеонаблюдения для защиты кабелей.

Надеюсь, что вышеприведенное пошаговое руководство ответило на такие вопросы, как Как провести провода домашней камеры безопасности через чердак / стену? Как установить камеры видеонаблюдения в моем двухэтажном доме?

Как спрятать провода камеры видеонаблюдения в доме

Если вы не хотите, чтобы провода камеры видеонаблюдения испортили ваш текущий интерьер дома, вы можете попробовать следующие советы, как спрятать провода камеры видеонаблюдения внутри.

Решение 1. Когда вы просверливаете отверстие для проводки IP-камеры, например, проводя камеры через потолок, вы можете скрыть кабель камеры видеонаблюдения с помощью ограждений для проводов.

Вставьте кабель в ограждение и прикрепите ограждение к стене внутри вашего дома или проведите им к задней части мебели. Так что никаких проводов не видно.

Решение 2. Покрасьте провода. Вы можете прикрепить провода к углу и закрасить их тем же цветом, что и стены.

Решение 3. Проложите провода камеры наблюдения за плинтусом в вашей комнате.

Решение 4. Еще один возможный способ скрыть кабели видеонаблюдения — использовать пластиковую трубку, которая позволяет скрыть провода камеры видеонаблюдения от глаз и защитить их от пыли и внешних повреждений.

Любитель DIY разместил на YouTube видео с инструкцией по установке камеры видеонаблюдения в его доме. (Он прячет провода камеры наблюдения под столом. Какая отличная идея!) Вы можете посмотреть видео ниже.

Горячей

Reolink RLC-422

Антивандальная камера видеонаблюдения с PoE

5 МП Super HD; IK10 вандалозащищенный; 4-кратный оптический зум; Наружная / внутренняя защита; 100-футовое инфракрасное ночное видение; Удаленный просмотр в реальном времени и управление.

Если вам нужно установить проводку для наружной камеры видеонаблюдения, вы можете получить подробное руководство ниже, чтобы проложить провод камеры безопасности снаружи.

Bump: Если вы хотите, как спрятать провода камеры видеонаблюдения снаружи, перейдите к Части 2.

Часть 2. Как проложить провода камеры видеонаблюдения за пределами

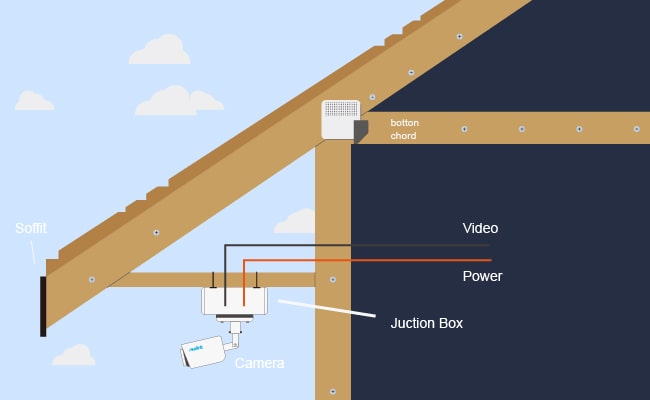

Когда вам нужно установить IP-камеры на открытом воздухе, монтаж кабелей для наружных камер видеонаблюдения является ключевым процессом.

Вы можете проверить руководство по подключению ваших камер видеонаблюдения от вашего дома к удаленному участку, например, подъездной дорожке, изолированному гаражу, палисаднику и т. Д., А также инструкции по установке кабелей камеры видеонаблюдения изнутри вашего дома на улицу, например, на крыльце.

1. Как запустить камеры видеонаблюдения из вашего дома в удаленное место

2. Как проложить кабели для камеры видеонаблюдения от вашего дома до ближайшей точки

3. Как спрятать провода камеры слежения за пределами

1. Как запустить и спрятать провода камеры видеонаблюдения снаружи: проект дальней связи

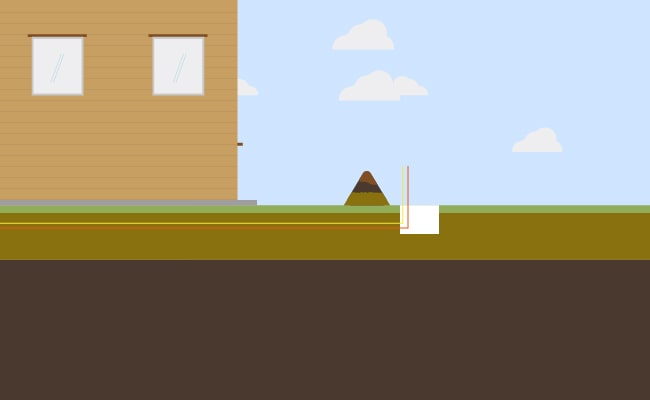

При прокладке проводов камеры видеонаблюдения снаружи (особенно при работе на большие расстояния) вы можете закопать кабели, чтобы защитить их от закалки.

Шаг 1 .Спланируйте маршрут проводов камеры наблюдения. Найдите достаточно короткий и легкий путь, чтобы закопать трубы, чтобы упростить работу по захоронению.

Шаг 2 . Вам необходимо использовать ограждение для проводов, ПВХ или металлические каналы для защиты проводов домашних камер видеонаблюдения от несанкционированного доступа как людьми, так и животными — белками (проверьте этот пост, чтобы узнать, как от них избавиться), птицами и т. Д.

Совет редактора: Если вы не используете трубопроводы снаружи или не закапываете провода камеры видеонаблюдения, не забудьте оставить петли для капель, чтобы вода не попадала в розетки через отверстие.

Шаг 3 . Если вам нужно запитать камеру безопасности PoE снаружи, вы можете просто поймать кабель CAT5 / 6, поскольку кабели PoE могут обеспечить как соединение для передачи данных, так и электроэнергию для ваших камер безопасности PoE. Что касается беспроводных камер наблюдения, вам просто нужно проложить провода к розетке, обеспечивающей питание беспроводных камер наблюдения. (Розетка должна быть водонепроницаемой и защищенной от атмосферных воздействий.)

Шаг 4 . Отметьте место, где вы хотите вырезать отверстие.

Шаг 5 .Просверлите отверстие для вывода проводов камеры видеонаблюдения от вашего дома. Вырезав отверстие в стене, вставьте сверло, чтобы просверлить отверстие, чтобы можно было пропустить через него провода. Не забудьте использовать угловое сверло с коронками для сверления больших отверстий.

Держите отверстия на шпильках по центру. Просверлить отверстие в стене намного проще, чем сверлить в полу. Все, что вам нужно сделать, это медленно сверлить и не нажимать слишком сильно. Остановитесь, когда почувствуете, что сверло пробивает стену.

Шаг 6 .Закопать электрические провода / сетевые кабели. Перед тем как проложить провода для ваших камер видеонаблюдения, вам необходимо проложить кабелепровод из ПВХ минимум на 18 дюймов и 6 дюймов для металлического кабелепровода в соответствии с Национальным электрическим кодексом (NEC).

Шаг 7 . Сейчас дырки уже проделаны. Дальше идут ходовые провода. Выловить проволоку довольно легко, если прикрепить ее с помощью рыболовной ленты или троса. Оберните оголенный провод через петлю из рыбьей ленты и скрутите конец проволоки вокруг себя.Оберните изолентой конец петли и проволоки. Теперь вы готовы тянуть за провода.

Шаг 8 . Вытяните провода камеры безопасности. Когда один человек встанет для подачи проводов, равномерно потяните за все провода. Следите, чтобы провода не перепутались. Что касается человека, тянущего за провода на другом конце, тяните за провода медленно, например, с интервалом в 2–3 фута. Если тянуть слишком быстро, провода могут оборваться и пальцы вашего партнера будут защемлены.

Вы также можете прочитать этот пост, чтобы получить более подробную информацию о том, как установить камеры безопасности (написано Амандой, старшим техническим редактором Reolink, которая действительно увлекается проектами DIY).

Некоторые операторы задавали вопросы на форумах, например, «Как проложить кабели для ваших уличных камер видеонаблюдения PoE или как установить провода питания для наружных беспроводных камер видеонаблюдения?» . Надеюсь, что приведенное выше подробное руководство будет полезно.

2. Как установить провода камеры безопасности изнутри наружу

Если вы просто прикрепите камеру видеонаблюдения к кирпичу за пределами вашего дома, например, проложите провода камеры видеонаблюдения к твердой доске, процесс установки будет довольно простым.

Шаг 1 . Решите, где разместить камеру.

Шаг 2 . Просверлите отверстие от камеры до маршрутизатора или сетевого видеорегистратора (для кабелей PoE камеры).

Для уличных беспроводных камер видеонаблюдения вам просто нужно просверлить отверстие для прокладки кабелей питания.

Шаг 3 . Как упоминалось выше, вы можете скрыть провода камеры безопасности с помощью ограждений.

Совет редактора: Проведя провода для камер видеонаблюдения снаружи, не забудьте скрыть отверстия.Или же влага может стекать по поверхности кабеля видеонаблюдения и попадать прямо в точки электрических соединений, что может привести к серьезным проблемам, требующим дорогостоящего ремонта.

Вот несколько полезных советов, как закрыть отверстия для проводов камеры видеонаблюдения в стене:

• Заполните отверстие водонепроницаемыми материалами, такими как силикон и уплотнение канала.

• Установите водонепроницаемые наружные покрытия или проходные втулки, чтобы скрыть отверстия.

3. Как спрятать провода камеры наблюдения за пределами

Один из лучших способов спрятать камеры видеонаблюдения снаружи — это проложить могильные провода.

Вы можете попробовать следующие шаги, чтобы скрыть провода для ваших камер наблюдения.

Шаг 1. Спланируйте маршрут для прокладки проводов IP-камеры на открытом воздухе. Сделайте маршрут как можно короче, чтобы облегчить работу по захоронению.

Шаг 2. Подготовьте трубы для электромонтажа, такие как металлические трубы, ПВХ и т. Д.

Шаг 3. Отметьте точки, в которых вам нужно просверлить отверстия.

Шаг 4. Закопать трубы.В соответствии с Национальным электротехническим кодексом, трубопровод из ПВХ должен быть заглублен на глубину не менее 18 дюймов, для металлических труб — 6 дюймов.

Шаг 5. Пора проложить кабели камеры слежения. Используйте рыболовную ленту, чтобы натянуть провода.

Теперь вы можете спрятать провода камеры видеонаблюдения снаружи и защитить кабели видеонаблюдения от суровых погодных условий и внешних повреждений, таких как вандализм.

Обновление: Пользователь Reolink рассказывает, как он устанавливает купольную камеру видеонаблюдения и прячет провода камеры видеонаблюдения снаружи в распределительной коробке.И выглядит красиво!

Обновление , 11 июня: Если вы хотите узнать, как спрятать кабели камеры видеонаблюдения на открытом воздухе в распределительной коробке, ознакомьтесь с этим подробным руководством прямо сейчас!

Предупреждение о прокладке кабелей камеры видеонаблюдения

Национальный электротехнический кодекс требует, чтобы отверстия, содержащие неметаллический кабель (часто называемый Romex) или гибкий кабель с металлической оболочкой, располагались на расстоянии 1-1 / 4 дюйма или более от края шпильки (рис. A) для защиты проводов. от гвоздей и шурупов.(Винты и гвозди 1-1 / 4 дюйма, используемые для крепления гипсокартона 1/2 дюйма, входят в шпильки примерно на 3/4 дюйма)

Когда вам нужно закопать провода камеры видеонаблюдения, сначала прочтите примечания по установке подземных проводов, чтобы избежать возможных проблем в будущем.

Часть 3. Руководство по установке камеры видеонаблюдения: включены все типы

Подключение камеры видеонаблюдения — ключевой процесс установки камер видеонаблюдения. Есть еще несколько мелких шагов, чтобы завершить установку.

Вы можете выполнить следующие шаги, чтобы настроить беспроводные, PoE, беспроводные и аналоговые камеры наблюдения.

1. Беспроводные камеры наблюдения

2. Камеры безопасности PoE

3. Беспроводные камеры наблюдения

4. Аналоговые камеры видеонаблюдения

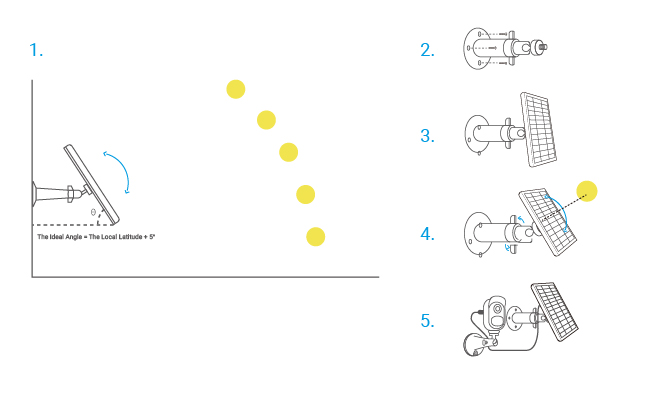

1. Как установить камеры видеонаблюдения с питанием от беспроводной батареи

Беспроводные камеры видеонаблюдения питаются от батарей и передают данные через Wi-Fi, что делает этот тип камер видеонаблюдения полностью беспроводным сверху вниз.

В качестве типичного примера мы возьмем камеру наблюдения Reolink Argus 2 с батарейным питанием.

Шаг 1 . Загрузите приложение Reolink из App Store (для iPhone) или Google Play (для смартфонов Android).

Шаг 2 . Установите аккумулятор в камеру, и тогда вы услышите устные инструкции, которые помогут вам настроить камеру.

Шаг 3 . Выберите имя и установите пароль для камеры.

Если вы хотите получить камеру безопасности без сверления или установки, попробуйте эту.

2. Как установить камеры наблюдения PoE

Камеры безопасности

PoE полагаются только на кабель Ethernet Cat 5/6 для передачи данных и энергии, что упрощает настройку камеры этого типа.

Здесь мы берем IP-камеру безопасности RLC-410 PoE, чтобы показать вам общий процесс настройки.

Шаг 1 . Установите камеру в желаемое положение.

Шаг 2 . Протяните кабель Ethernet от камеры к маршрутизатору или сетевому видеорегистратору Reolink.

Шаг 3 . Загрузите и запустите приложение Reolink на свои мобильные телефоны.

Когда ваш смартфон и камера находятся в одной сети, просто скажем, в LAN, камера будет автоматически добавлена к вашему телефону.

Когда ваш мобильный телефон и камера находятся в разных сетях (WAN), вы можете отсканировать QR-код на камере или ввести UID камеры для удаленного просмотра в реальном времени.

3. Как установить беспроводные камеры наблюдения

Беспроводные камеры видеонаблюдения зависят от сигнала Wi-Fi для передачи данных, а для подачи питания требуется кабель.

Вы можете проверить приведенное ниже руководство по установке, чтобы получить полную процедуру установки для беспроводных камер видеонаблюдения.

Шаг 1. Установите камеру рядом с розеткой.

Если сетевая розетка находится немного далеко, вы можете проложить кабель питания для ваших беспроводных камер наблюдения.

Шаг 2 . Подключите камеру к розетке.

Также необходимо подключить камеру к маршрутизатору с помощью сетевого кабеля для начальной настройки. После этого можно удалить сетевой провод.

Шаг 3 . Загрузите и запустите приложение Reolink на свой iPhone или мобильные телефоны Android.

Камера будет автоматически добавлена к вашему смартфону при подключении к локальной сети. Отсканируйте QR-код или введите UID камеры, чтобы получить доступ к прямой трансляции в глобальной сети.

4. Как установить аналоговые системы видеонаблюдения

Аналоговые камеры наблюдения должны быть подключены к DVR для работы. Другими словами, камера видеонаблюдения этого типа не может работать автономно.

Аналоговые камеры видеонаблюдения сложнее установить по сравнению с типами IP-камер, поскольку камерам нужны кабели для подачи питания, а также их необходимо подключать к DVR с помощью коаксиальных проводов.

Вы можете проверить руководство по подключению аналоговой камеры безопасности ниже, чтобы получить более подробную информацию.

Шаг 1 . Определите положение видеорегистратора и положение установки аналоговых камер видеонаблюдения.

DVR должен располагаться рядом с роутером и розеткой.

Шаг 2 . Подключите камеру к видеорегистратору коаксиальным кабелем. А также подключите камеру к розетке, чтобы получить питание.

Шаг 3 . Подключите камеру к маршрутизатору, чтобы получить удаленную потоковую передачу в реальном времени.

Вы также можете подключить DVR к монитору с помощью кабеля HDMI для просмотра в реальном времени.

Вы можете установить камеры видеонаблюдения на потолок, одно- или двухэтажные дома, стены с лепниной, виниловый сайдинг и т. Д. С помощью вышеприведенных пошаговых инструкций.

Помимо вышеприведенного подробного пошагового руководства по прокладке проводов камеры видеонаблюдения внутри и снаружи, вы можете узнать больше о настройке проводов камеры видеонаблюдения в приведенной ниже части.

Часть 4. Подробные ответы на самые популярные часто задаваемые вопросы о «Запуске кабеля камеры безопасности»

Некоторые читатели прислали нам электронные письма, в которых спрашивали о более подробной информации о прокладке проводов для камер видеонаблюдения, таких как схема проводов камеры видеонаблюдения, сращивание, типы и т. Д.

Мы решили добавить часть, которая призвана решить проблемы наших читателей с камерами видеонаблюдения и системными проводами. Предлагаем вам добавить свои собственные идеи в комментарии ниже! Мы изложим ваше мнение в этой статье!

Q 1. Какова длина и как далеко от можно проложить провода камеры безопасности

A 1 : Ну, это зависит от источника питания камеры видеонаблюдения и дальности подключения к сети.

Вообще говоря, вы можете проложить провода для камер видеонаблюдения на расстоянии до 330 футов без проблем с падением напряжения.Чтобы обеспечить стабильную работу беспроводных камер видеонаблюдения с сетевым подключением, проложите кабели видеонаблюдения в пределах рекомендуемого диапазона 250 футов.

После разводки проводов камер видеонаблюдения снаружи вы можете добавить решетку для проводов камеры видеонаблюдения, чтобы защитить наружные камеры от взлома или кражи ворами.

Совет редактора: Если вы планируете проложить провода камеры наблюдения за пределами рекомендованного диапазона, примите во внимание следующие советы:

• Добавьте расширитель WiFi для усиления сигнала WiFi.

• Используйте удлинительные кабели питания.

• Установите беспроводные аккумуляторные камеры видеонаблюдения для наблюдения за объектами вне сети.

Q 2. Как соединить провода питания камеры наблюдения

Можно ли сращивать провода камеры видеонаблюдения?

A 2 : Да, сращивание проводов камеры видеонаблюдения будет простым с помощью приведенного ниже подробного руководства по установке.

Шаг 1 . Используйте нож или кусачки для кабеля, чтобы разделить 2 изолированных провода и удалить полдюйма изоляции с конца проводов.Будьте осторожны, чтобы не поранить пальцы при перерезании проводов.

Шаг 2 . Соедините кабели вместе (проволочными гайками), скручивая оголенные медные концы. Убедитесь, что вы скручиваете положительный провод от одного провода к другому (так же, как и отрицательный кабель).

Шаг 3 . Соедините 2 силовых кабеля вместе, используя соединители для проводов камеры безопасности, а затем вставьте оголенный медный провод от положительного проводника в один конец соединителя. Проделайте то же самое с другим положительным проводом и 2 отрицательными проводами.

Не забудьте использовать датчик камеры видеонаблюдения, чтобы проверить величину электрического тока, который может пропускать провод, чтобы избежать возможного перегорания схемы.

Обратите внимание, что неправильное сращивание проводов камеры видеонаблюдения может привести к неисправности камеры наблюдения. Прочтите этот пост, чтобы найти возможные решения, когда ваши камеры наблюдения не работают.

Q 3. Какие типы проводов камеры видеонаблюдения

A 3: При прокладке проводов для камер видеонаблюдения использование кабеля подходящего типа избавит вас от головной боли и звонков в службу технической поддержки для решения проблем, которых не должно было случиться.

Типы проводов камеры видеонаблюдения

обычно включают 3 основных типа: кабели Ethernet Cat 5/6, сиамские кабели и кабели plug-and-play.

Кабели Ethernet Cat 5/6 — этот тип проводов камеры видеонаблюдения передает данные видео / изображения и питание по одному кабелю. Кабели Cat 5/6 могут передавать видеосигнал на расстояние до 1500 футов. Этот тип кабелей используется для IP-камер PoE, что обеспечивает более простое решение для прокладки проводов по сравнению с традиционными проводными камерами видеонаблюдения.

Дополнительная информация: Прочтите этот пост, чтобы узнать больше о IP-камерах безопасности Cat 5/6.

Сиамские кабели — этот вид проводов для камер видеонаблюдения обычно бывает двух типов: RG59 и 18/2. Кабели RG59 представляют собой специальный коаксиальный провод, используемый для подключения камер к DVR. Провода 18/2 — это 2 отдельных провода калибра 18, используемых для передачи энергии от источника питания к камерам.

Plug-and-play провода — этот тип кабеля для камеры видеонаблюдения имеет разъемы для видео и питания.Длина передачи данных по проводу камеры наблюдения составляет 25, 50, 100 и 150 футов.

Обратной стороной проводов камеры безопасности PnP является то, что они не могут обеспечить высококачественное видео и передачу энергии по сравнению с двумя вышеупомянутыми типами. И кабели не могут передавать данные сигнала дальше 150 футов.

Q 4. Как установить ограждения проводов для камер видеонаблюдения (запрошено читателем в комментарии)

A 4 : Существует 2 основных типа ограждений для проводов камер видеонаблюдения.

Один из типов выглядит как клетка, которая обычно используется для защиты камеры видеонаблюдения от закалки.

Другой тип обычно имеет форму длинной полосы и используется для защиты проводки камеры видеонаблюдения от дождя, солнечного света и т. Д.

Выполните указанные ниже действия, чтобы установить ограждения проводов для защиты проводки камеры наблюдения.

Шаг 1 . Свяжите провода камеры безопасности резиновым кольцом.

Шаг 2 .Используйте ограждение для проволоки, чтобы закрепить связку проволоки.

Шаг 3 . Прикрепите ограждение провода несколькими винтами.

Вот и все!

Если у вас есть какие-либо вопросы или идеи по «Как установить провода камеры безопасности», оставьте их в комментариях ниже! Мы представим ваши вопросы и идеи в статье !

.

Связь по линиям электропередач для приложений Smart Grid

Связь по линиям электропередачи, то есть с использованием инфраструктуры электроэнергии для передачи данных, переживает период возрождения в контексте Smart Grid . Цели Smart Grid включают интеграцию периодически возобновляемых источников энергии в цепочку поставок электроэнергии, обеспечение надежной доставки электроэнергии и более эффективное использование существующей электрической инфраструктуры. В этой статье рассматривается линий электропередачи (ПЛК) в контексте Smart Grid.Обсуждаются спецификации G3-PLC , PRIME , HomePlug Green PHY и HomePlug AV2 , а также стандарты IEEE 1901 / 1901.2 и ITU-T G.hn/G.hnem .

1. Введение

Интеллектуальные сети, для многих следующая крупная технологическая революция после изобретения Интернета, будут играть важную роль в обществах завтрашнего дня. Правительства по всему миру вкладывают большие суммы денег в исследования, разработки и развертывание Smart Grid (SG), и их цели разнообразны.Интеллектуальные сети могут снизить выбросы углекислого газа за счет интеграции распределенных возобновляемых источников энергии, накопителей энергии и подключаемых гибридных электромобилей. Более того, они могут повысить надежность электроснабжения (снизить частоту отключения электроэнергии) за счет измерений в реальном времени, мониторинга и управления генерирующими, а также передающими и распределительными сетями. Кроме того, они могут повысить эффективность использования электростанций с базовой нагрузкой и инфраструктуры транспорта электроэнергии, применяя стратегии динамического ценообразования и реагирования на спрос [1, 2].